Das E91 Protokoll

Das E91 Protokoll stellt einen wesentlichen Fortschritt in der quantenbasierten Schlüsselverteilung (QKD) dar, da es bei der Erzeugung eines sicheren Schlüssels auf den Einsatz der Quantenverschränkung setzt. Es wurde nach seinem Entwickler Artur Eckert und dem Jahr 1991 benannt. Die Verschränkung zählt zu den faszinierendsten Phänomenen der Quantenphysik und ist grundlegend für die Sicherheit des E91 Protokolls. Man kann sich dies an zwei Würfeln vorstellen, bei denen immer die gleiche Zahl fällt, ganz gleich, wie weit sie voneinander entfernt sind. Dieses synchronisierte Verhalten beruht darauf, dass verschränkte Teilchen einen gemeinsamen Quantenzustand teilen, der sich nicht in unabhängige Einzelzustände zerlegen lässt. Eine Messung an einem Teilchen legt dadurch zugleich das Ergebnis für das andere fest – unabhängig von ihrem räumlichen Abstand.

Im E91 Protokoll nutzen Alice und Bob Paare verschränkter Quantenobjekte – beispielsweise verschränkte Photonen – zur Erzeugung des Verschlüsselungsschlüssels. Eine zentrale Quelle sendet verschränkte Quantenobjekte an Alice und Bob, die anschließend eigenständig Messungen durchführen. Aufgrund der Verschränkung ergeben sich korrelierende Messergebnisse, wodurch beide in der Lage sind, aufeinander abgestimmte Schlüssel zu generieren.

Grundaufbau

Beim E91 Protokoll geht es darum, dass zwei Kommunikationspartner einen Verschlüsselungsschlüssel austauschen. Zur Veranschaulichung betrachten wir zwei Personen: Alice (Person A) und Bob (Person B). Die Bedeutung und Funktion eines Verschlüsselungsschlüssels wurden bereits in Kapitel 1 erläutert.

Für den erfolgreichen Ablauf der QKD bedarf es entsprechender technischer Geräte. Im Folgenden können Sie interaktiv die Funktionsweise und den Aufbau der im E91 Protokoll verwendeten Komponenten erkunden:

Anhand von Videos wird der Ablauf der Schlüsselverteilung schrittweise erläutert. Es wird zunächst ein einfacher Schlüsselaustausch zwischen Alice und Bob demonstriert und anschließend eine Variante präsentiert, bei der auch ein Lauschversuch durch die Lauscherin Eve (vom englischen „eavesdropper“) simuliert wird:

Die Polarisation beschreibt die Richtung der Schwingung einer Welle. Man unterscheidet zwischen der H/V-Basis und der +/- Basis. Im E91-Protokoll werden darüber hinaus die Polarisationsrichtungen von 22,5° und 67,5° betrachtet, da nur durch deren Einbeziehung eine Überprüfung möglicher Lauschangriffe möglich ist. Diese zusätzlichen Polarisationen repräsentieren unterschiedliche Neigungswinkel der Welle.

Verschränkung ist ein zentrales Phänomen der Quantenphysik: Zwei oder mehr Quantenobjekte können einen gemeinsamen Zustand bilden, der sich nicht als Produkt einzelner Zustände schreiben lässt. Eine Messung an einem der Quantenobjekte projiziert den gemeinsamen Quantenzustand; führt man anschließend dieselbe Messung am anderen Quantenobjekt durch, steht dessen Ergebnis bereits fest – unabhängig von dem räumlichen Abstand der verschränkten Quantenobjekte. Dieses Grundprinzip kommt experimentell in Form von Korrelationen oder Antikorrelationen zum Ausdruck.

Die Verschränkung ist ein mächtiges Werkzeug, das im E91-Protokoll genutzt wird, um die Sicherheit zu gewährleisten und potenzielle Lauschangriffe zu erkennen. Verschränkte Quantenobjekte werden als ein einheitliches Gesamtsystem betrachtet – eine Änderung an einem Objekt beeinflusst das andere unverzüglich, unabhängig von der Entfernung. Experimentell manifestiert sich diese Wechselwirkung in Form von korrelierten oder antikorrelierten Messergebnissen. Im Rahmen des Protokolls, des Moduls und des Kurses gehen wir davon aus, dass die Messergebnisse antikorrelieren.

Wir kehren zur Kommunikationssituation zwischen Alice und Bob zurück. In der Realität kennen beide nicht die Polarisationsbasen des jeweils anderen – dies war bisher eine Vereinfachung. Wie gestaltet sich dann die Kommunikation?

Durch die Verschränkung stellen die von Alice und Bob gemessenen Photonen ein Gesamtsystem dar. Nach Messung beider Photonen liegen antikorrelierte Ergebnisse vor – auch wenn die Photonen weit voneinander entfernt sind.

Betrachten wir nun eine weitere Partei, Eve – die Lauscherin (vom englischen „eavesdropper“). Eve beabsichtigt, den Verschlüsselungsschlüssel abzufangen und so Zugriff auf die Kommunikation zwischen Alice und Bob zu erlangen. Es wird angenommen, dass Eve sowohl auf den Quantenkanal als auch auf den klassischen Kanal zugreifen kann.

Das No-Cloning-Theorem, das bereits in Kapitel 1 eingeführt wurde, besagt, dass es unmöglich ist, eine exakte Kopie eines unbekannten Quantenzustands zu erstellen.

Eine Besonderheit des E91-Protokolls besteht darin, dass ein Lauschangriff aufgrund der Natur verschränkter Teilchen nachweisbar ist. Das Eingreifen von Eve stört die Verschränkung: Es ist vergleichbar mit dem Versuch, eine der „magischen Karten“ in einem Kartenspiel zu manipulieren – die perfekte Synchronisation zwischen den Karten geht verloren, sodass Alice und Bob unerwartete Messergebnisse registrieren. Das E91-Protokoll beinhaltet somit ein integriertes Sicherheitssystem: Jede Interferenz stört die Quantenverbindung, was zu erkennbaren Fehlern führt. Überschreitet die Fehlerquote einen bestimmten Schwellenwert, können Alice und Bob feststellen, dass der Schlüssel kompromittiert wurde und die Kommunikation entsprechend abbrechen, um die Vertraulichkeit sensibler Daten zu gewährleisten.

Die Sicherheit des E91-Protokolls basiert auf fundamentalen physikalischen Gesetzen und bleibt daher auch bei technologischem Fortschritt weitgehend unantastbar.

Dennoch weist das Protokoll Schwachstellen auf. Beispielsweise könnte ein Angreifer versuchen, die Quelle der verschränkten Photonen zu manipulieren, um unbemerkt in die Kommunikation einzugreifen.

Zudem ist das E91-Protokoll vergleichsweise komplex, da zur Überprüfung eines Lauschangriffs die Bellsche Ungleichung herangezogen wird – hierfür werden drei Polarisationsbasen benötigt, im Gegensatz zu den zwei Basen im BB84-Protokoll.

Ein Jahr nach E91 wurde ein vereinfachtes Protokoll vorgestellt, das als Anpassung des BB84-Protokolls verschränkte Photonen nutzt. Das BBM92-Protokoll, benannt nach seinen Entwicklern Bennett, Brassard und Mermin (BBM) und dem Jahr 1992, arbeitet nur mit zwei Polarisationsbasen.

Während in Kapitel 1 der Informationsaustausch von einem Sender (Alice) zu einem Empfänger (Bob) erfolgte, wird in diesem Kapitel das Prinzip der Verschränkung genutzt, um die Sicherheit zu gewährleisten. Beide Kommunikationspartner müssen aktiv den Zustand des Quantenobjekts messen.

Die Quantenverschränkung ist ein zentrales Phänomen in der Quantenphysik: Sie verbindet den Zustand eines Qubits mit dem eines anderen – unabhängig von der Distanz zwischen ihnen. Diese Eigenschaft schafft eine ultrasichere Verbindung, bei der Änderungen an einem Qubit unmittelbare Auswirkungen auf das verschränkte Partner-Qubit haben.

Dieses Prinzip macht die Verschränkung zu einem mächtigen Werkzeug für fortschrittliche Quantenkommunikationsprotokolle und eröffnet darüber hinaus weitere Anwendungen wie die Quantenteleportation, bei der ein Quantenzustand zwischen entfernten Orten übertragen wird.

Die Quantenteleportation ist nicht Bestandteil des E91- oder BBM92-Protokolls, steht jedoch in engem Zusammenhang mit dem Phänomen der Verschränkung. Aus diesem Grund folgt an dieser Stelle eine Einführung in die Quantenteleportation.

Es wird angenommen, dass Alice und Bob ein verschränktes Photonenpaar unter sich verteilt haben. Alice besitzt ein Photon, Bob das dazu verschränkte Photon – bisher wurde an keinem der Photonen eine Messung vorgenommen.

Die Quantenteleportation bildet die Grundlage für den Aufbau von Quantennetzwerken über große Distanzen. Sie ermöglicht den Transfer von Quanteninformationen, ohne dass ein direkter physikalischer Übertragungskanal erforderlich ist – was wiederum Verlusten und Dekohärenz entgegenwirkt. Durch den Einsatz der Quantenteleportation können entfernte Netzwerkknoten verbunden, die Integrität der Quantenzustände sichergestellt und letztlich die Entwicklung eines globalen Quanteninternets vorangetrieben werden. Hierbei sind robuste und effiziente Kommunikationskanäle unerlässlich, um eine sichere und verlustfreie Übertragung von Informationen weltweit zu ermöglichen.

Aufgaben:

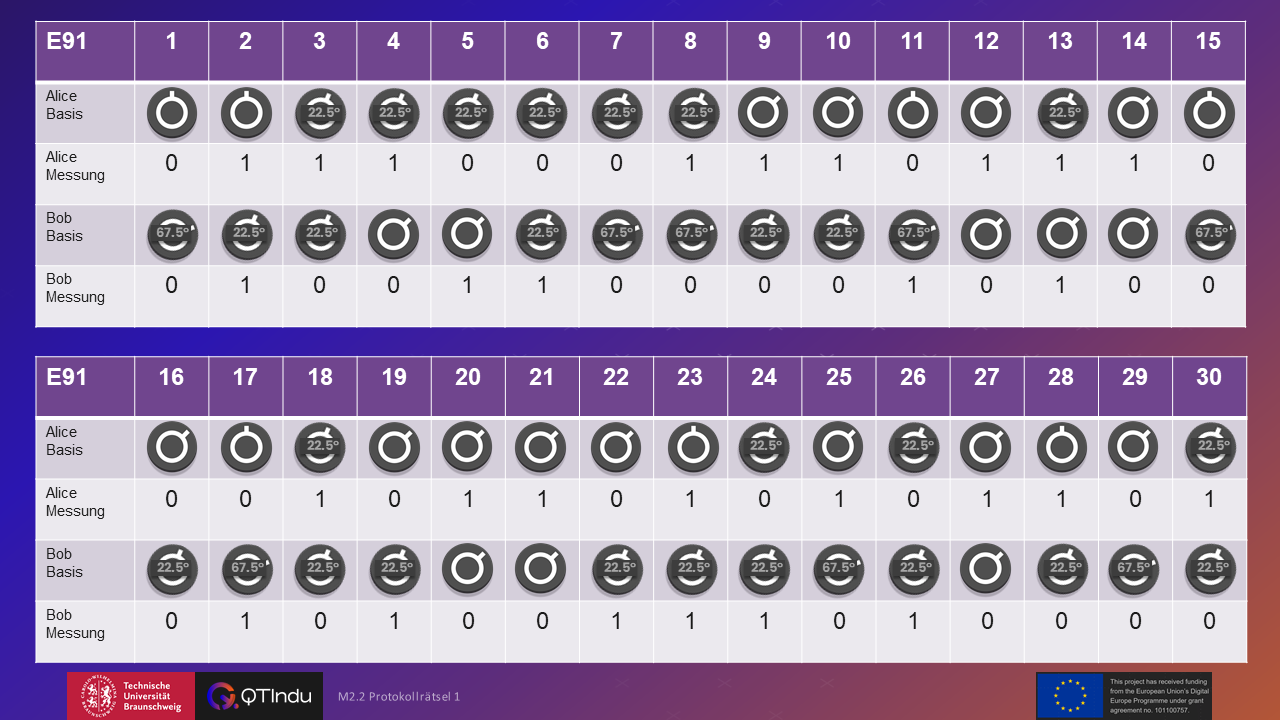

Aufgabe:

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.

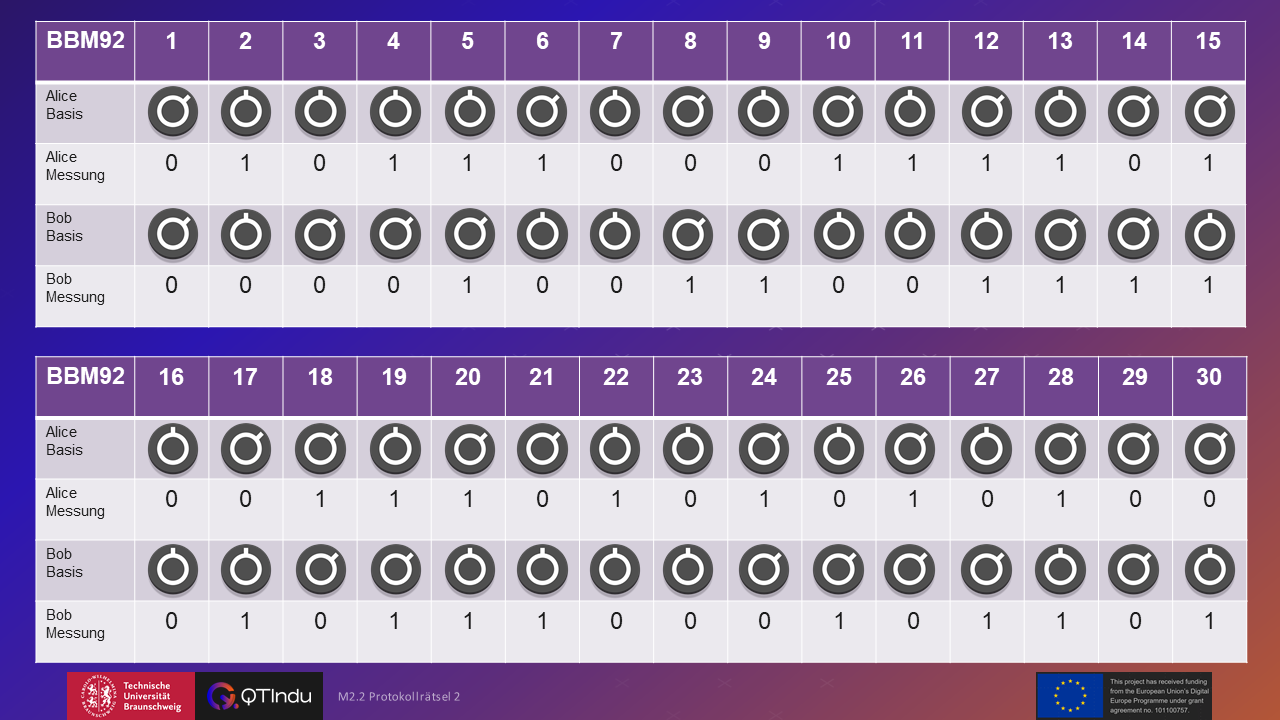

Aufgabe:

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.