Das Decoy-state Protokoll

In den vorangegangenen Kapiteln wurden zwei unterschiedliche Protokolle der Quantenschlüsselverteilung (QKD) vorgestellt. Im BB84-Protokoll bereitet der Sender, Alice, ein Quantenobjekt – ein Photon – vor und überträgt es an den Empfänger, Bob. Beim E91-Protokoll sowie beim BBM92-Protokoll befindet sich eine Quelle in der Mitte des Kommunikationskanals, die jeweils ein verschränktes Photonenpaar an beide Kommunikationspartner, Alice und Bob, sendet. Beide Verfahren galten zunächst als sicher – doch ist dies in der Praxis tatsächlich der Fall?

Betrachten wir Schwachstellen im BB84-Protokoll. Hier muss sich Eve aktiv in den Kommunikationskanal einklinken, indem sie die Quantenobjekte abfängt, misst und wieder weiterleitet, da nach dem No-Cloning-Theorem keine exakte Kopie eines Quantenzustands erstellt werden kann. In der Realität stellt die kontrollierte Erzeugung und Übertragung einzelner Photonen jedoch eine enorme Herausforderung dar. Häufig kommt es dazu, dass nicht einzelne, sondern mehrere Photonen gleichzeitig verschickt werden. In einem solchen Fall kann eine Lauscherin, Eve, den Verschlüsselungsschlüssel erlangen:

Dieses Vorgehen bezeichnet man als Photon-Number-Splitting-Angriff (PNS-Angriff). Dabei wird der Photonenimpuls in einzelne Photonen aufgeteilt – einige davon fängt Eve ab und speichert sie, während andere ungestört an Bob übertragen werden. In diesem Szenario besitzt Eve weitreichende Fähigkeiten, indem sie aus einem Mehrphotonenimpuls einzelne Photonen selektiv abgreift, speichert und später anhand der offengelegten Polarisationsbasen misst.

Im theoretischen Idealfall ist das BB84-Protokoll jedoch sicher, sofern ausschließlich einzelne Photonen verwendet werden. Die gezielte Erzeugung von Einzelphotonen bleibt jedoch eine technische Herausforderung.

Um einem PNS-Angriff entgegenzuwirken, wurde das sogenannte Decoy-state-Protokoll entwickelt. „Decoy-state“ bedeutet im Englischen so viel wie „Köderzustand“. Hierbei werden neben dem eigentlichen Informationssignal zusätzliche Köderzustände versendet, um einen möglichen Lauscher zu identifizieren:

Decoy-state-Protokolle stellen eine wesentliche Erweiterung der QKD dar, insbesondere im Kontext des BB84-Protokolls. Dieser Ansatz erhöht die Robustheit gegenüber anspruchsvollen Angriffen erheblich, sodass selbst ausgeklügelte Angriffsversuche identifiziert und neutralisiert werden können.

Mit dem Decoy-state-Protokoll schließen wir den Modulteil ab, der sich mit der sogenannten discrete-variable QKD (DV-QKD) befasst. Die Protokolle BB84, E91, BBM92 und zuletzt das Decoy-state-Protokoll basieren auf der diskreten Natur von Quantenobjekten und nutzen deren spezifische Eigenschaften zur Schlüsselverteilung. Dabei werden Messungen an einzelnen Quantenobjekten durchgeführt, um einen sicheren Schlüssel zu generieren.

Im nächsten Kapitel 4 widmen wir uns der continuous variable QKD (CV-QKD).

Zum Abschluss des DV-QKD-Teils werden wir gemeinsam Ihr Verständnis dieser Themen überprüfen, die Inhalte wiederholen und vertiefen.

Aufgaben:

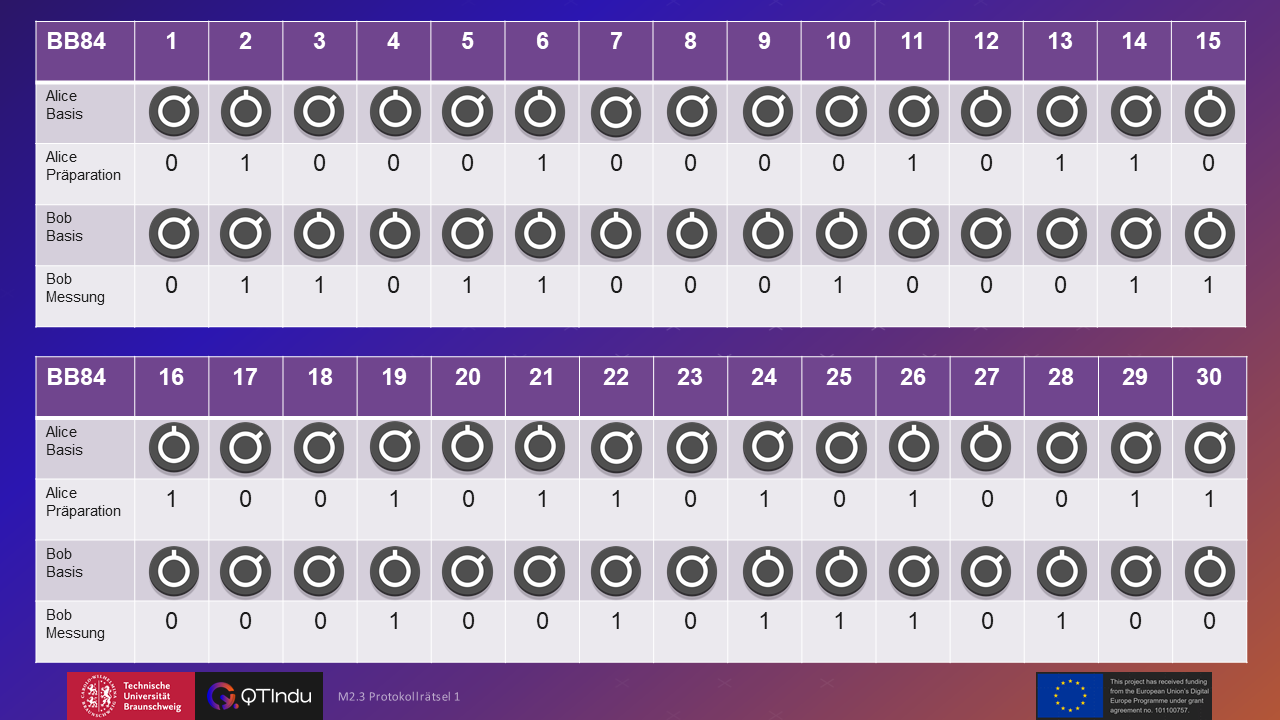

Aufgabe:

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.

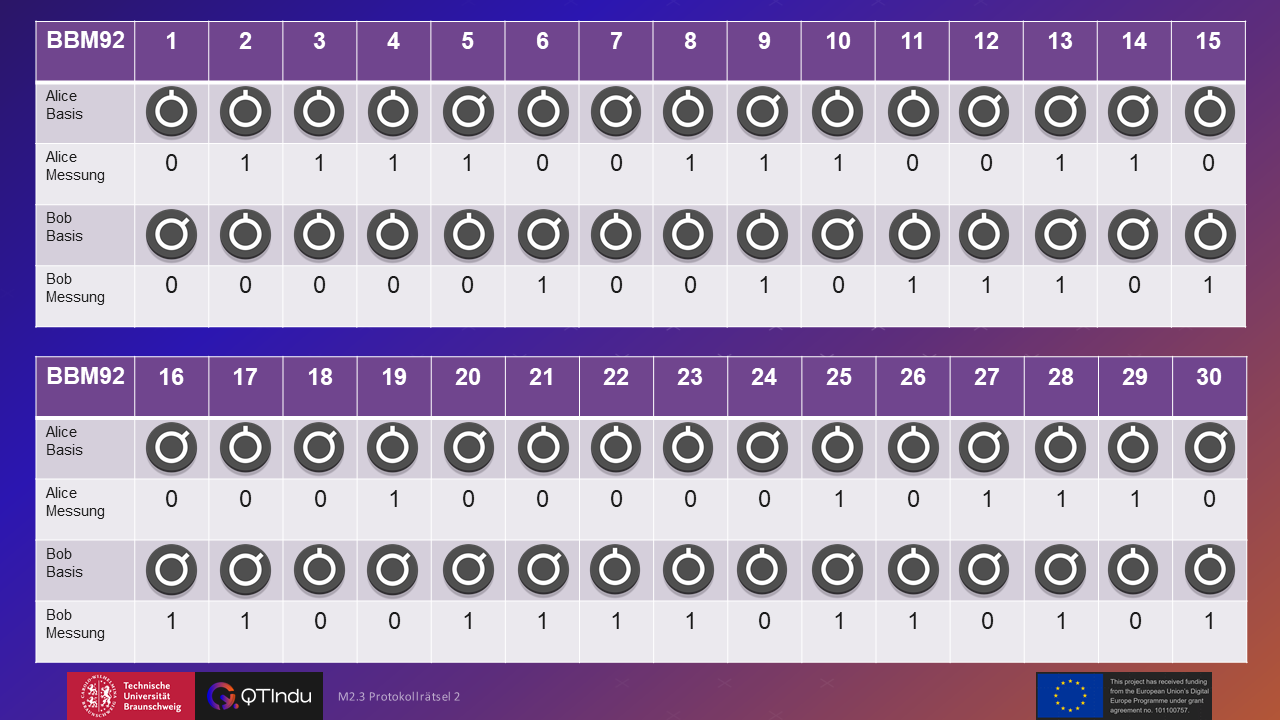

Aufgabe:

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.

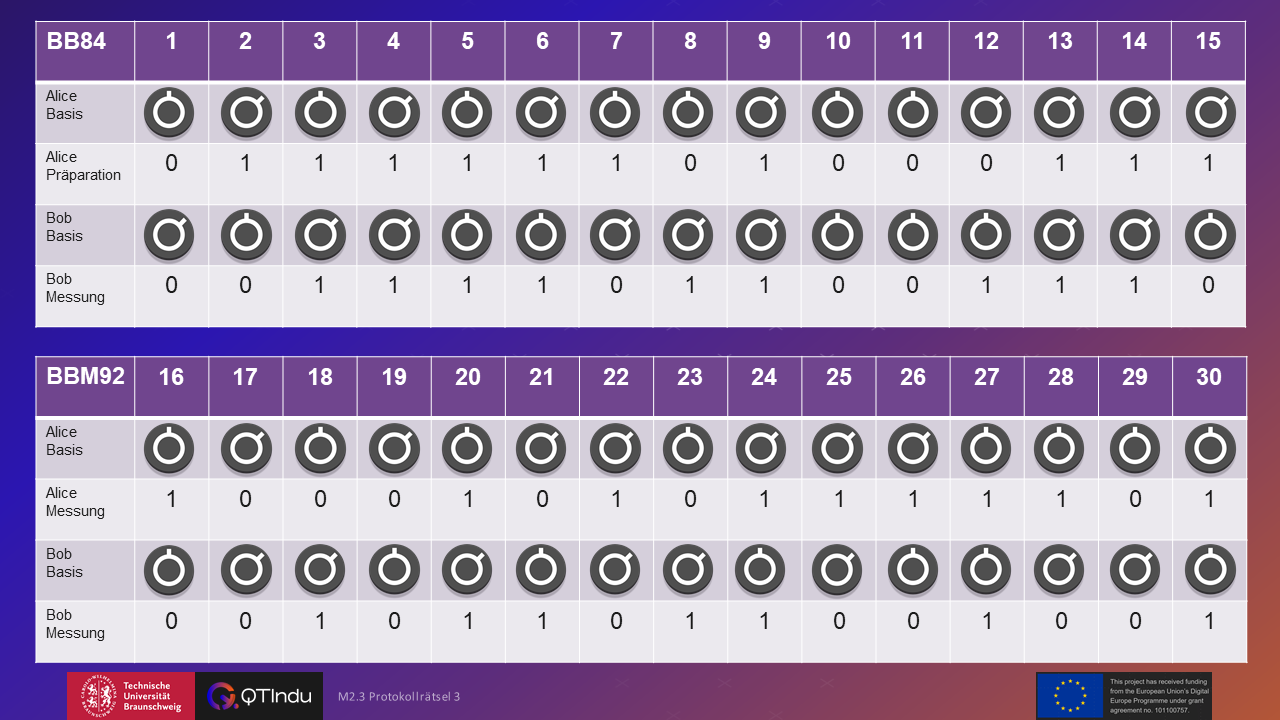

Aufgabe:

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.