Das BB84 Protokoll

Das BB84-Protokoll ist der Grundstein der Quantenschlüsselverteilung (QKD) und das erste Verfahren, bei dem die Prinzipien der Quantenphysik genutzt wurden, um sichere Schlüssel auszutauschen. Benannt wurde es nach seinen Erfindern Charles Bennett und Gilles Brassard sowie dem Jahr seiner Entwicklung (1984). Dieses bekannte QKD-Protokoll nutzt die Polarisationseigenschaften von Photonen, um einen Verschlüsselungsschlüssel zwischen zwei Parteien sicher zu erzeugen und auszutauschen. Dadurch wird verhindert, dass eine lauschende Partei den Schlüssel abfangen kann, ohne dabei bemerkt zu werden.

Grundlegende Begriffe – Von Bits und Qubits zu Photonen und Quantenobjekten

Teilchen, Wellen und Quantenobjekte

Zu Beginn lohnt es sich, zentrale Konzepte zu klären. In der klassischen Physik unterscheidet man zwischen Teilchen – diskret, an einem bestimmten Ort zu einer bestimmten Zeit, mit Masse, Ausdehnung usw. – und Wellen – kontinuierlich, an mehreren Orten zur gleichen Zeit, mit der Möglichkeit von Interferenz usw. Die Quantenphysik hat jedoch gezeigt, dass diese klassische Unterscheidung auf kleinster Ebene nicht haltbar ist: Teilchen haben Welleneigenschaften und Wellen können sich wie Teilchen verhalten.

Um diesem Phänomen gerecht zu werden, verwendet man in der Quantenphysik häufig den Ausdruck Quantenobjekte. Sie weisen wellenhafte und teilchenhafte Eigenschaften auf und zeigen Phänomene, die ausschließlich im quantenmechanischen Bereich auftreten.

Photonen als wichtige Quantenobjekte

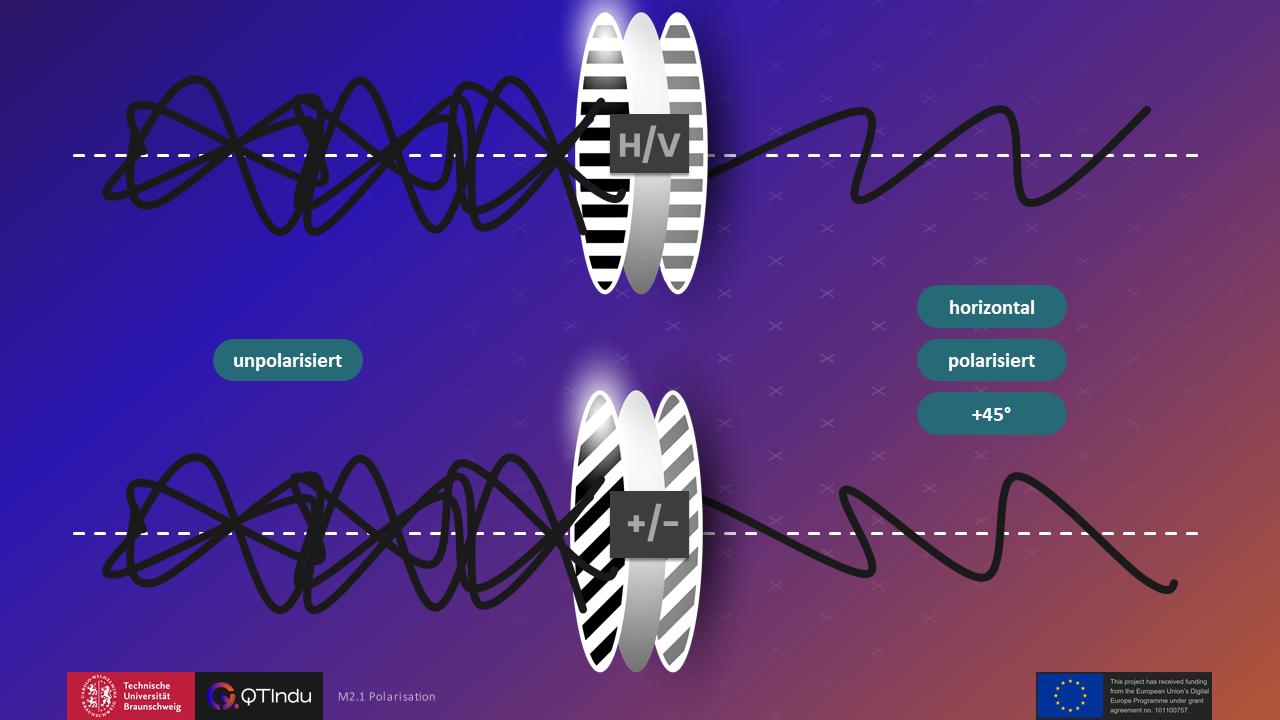

Ein bedeutendes Quantenobjekt ist das Photon, das als kleinstes Energiepaket des Lichts bezeichnet wird. In der QKD dienen Photonen als Informationsträger. Klassisches Licht lässt sich als ein Strom von Photonen beschreiben, die – ähnlich wie klassische Lichtwellen – eine bestimmte Polarisation haben können. Die Polarisation ist die Richtung der Wellenschwingung. Photonen können mittels Polarisationsfiltern linear polarisiert werden. Die meisten Lichtquellen im Alltag sind unpolarisiert, da sie ein Gemisch aus verschiedenartig polarisiertem Licht sind. In Quantenkommunikationssystemen verwendet man bevorzugt einzelne Photonen, da sie dort die Rolle von Quantenbits (Qubits) übernehmen.

Bits und Qubits

Aus der Informatik sind klassische Bits bekannt, die die Werte 0 oder 1 annehmen. Sie sind die grundlegende Einheit jeder digitalisierten Information. Bei der Übertragung klassischer Bits wird häufig ein elektrisches Signal genutzt: Ein niedriger oder kein Spannungswert steht für den Binärwert 0, ein hoher Spannungswert für den Binärwert 1.

Ein Quantenbit (Qubit) stellt das Äquivalent zum Bit in der Quantenwelt dar. Auch ein Qubit kann die Binärwerte 0 oder 1 annehmen, jedoch unterliegt es den Gesetzen der Quantenphysik. Dadurch verfügt es über zusätzliche Eigenschaften wie Superposition, Verschränkung und andere quantentypische Eigenschaften. Ein Qubit kann sich vor einer Messung in einem Überlagerungszustand befinden und gleichzeitig die Binärwerte 0 und 1 annehmen. Erst durch eine Messung nimmt das Qubit einen bestimmten Binärwert (0 oder 1) an, der jedoch zufällig und probabilistisch verteilt ist.

Quantenzustände, Kohärenz und Dekohärenz

Ein Quantenzustand beschreibt die Eigenschaften oder die Konfiguration eines Quantenobjekts oder -systems. In der klassischen Welt ist ein Zustand eindeutig messbar, ohne dass die Messung den Zustand selbst verändert. In der Quantenphysik entspricht das Verhalten eines Quantenbits in einem Superpositionszustand nicht dieser Vorstellung: Erst durch die Messung nimmt das System einen eindeutigen (klassischen) Zustand an.

Die Kohärenzzeit ist die Zeitspanne, in der ein Quantenobjekt seinen Quantenzustand mit all seinen quantentypischen Eigenschaften (z. B. Superposition, Interferenz, Verschränkung) beibehält. Das System bleibt stabil in seinem Quantenzustand, bevor äußere Einflüsse zu Dekohärenz führen. Dekohärenz ist der Verlust quantentypischer Eigenschaften durch Wechselwirkungen mit der Umgebung und stellt eine besondere Herausforderung für Quantenkommunikation und Quantencomputing dar. Eine möglichst lange Kohärenzzeit ist entscheidend, um zuverlässige und stabile Quantenkommunikation zu gewährleisten.

Der Grundaufbau der Quantenkommunikation

In Protokollen der Quantenkommunikation, insbesondere in der QKD, geht es darum, einen geheimen Verschlüsselungsschlüssel zwischen zwei Parteien – oft Alice (A) und Bob (B) genannt – sicher auszutauschen. Bei dem Verschlüsselungsschlüssel handelt es sich um einen One-Time-Pad. Der Verschlüsselungsschlüssel ist dabei mindestens so lang wie die zu schützende Nachricht und wird für jede Nachricht neu erzeugt. Wird das Verfahren korrekt angewendet, ist das One-Time-Pad beweisbar sicher und kann mit keinem noch so großen Rechenaufwand entschlüsselt werden. Nachdem Alice und Bob auf diese Weise einen Schlüssel erhalten haben, kann Alice ihre Nachricht verschlüsseln und an Bob senden, der sie mithilfe desselben Schlüssels wieder entschlüsselt. Die Protokolle selbst beschreiben nur den sicheren Schlüsselaustausch, nicht das eigentliche Ver- und Entschlüsseln der Nachricht.

Beispiel einer einfachen Verschlüsselung

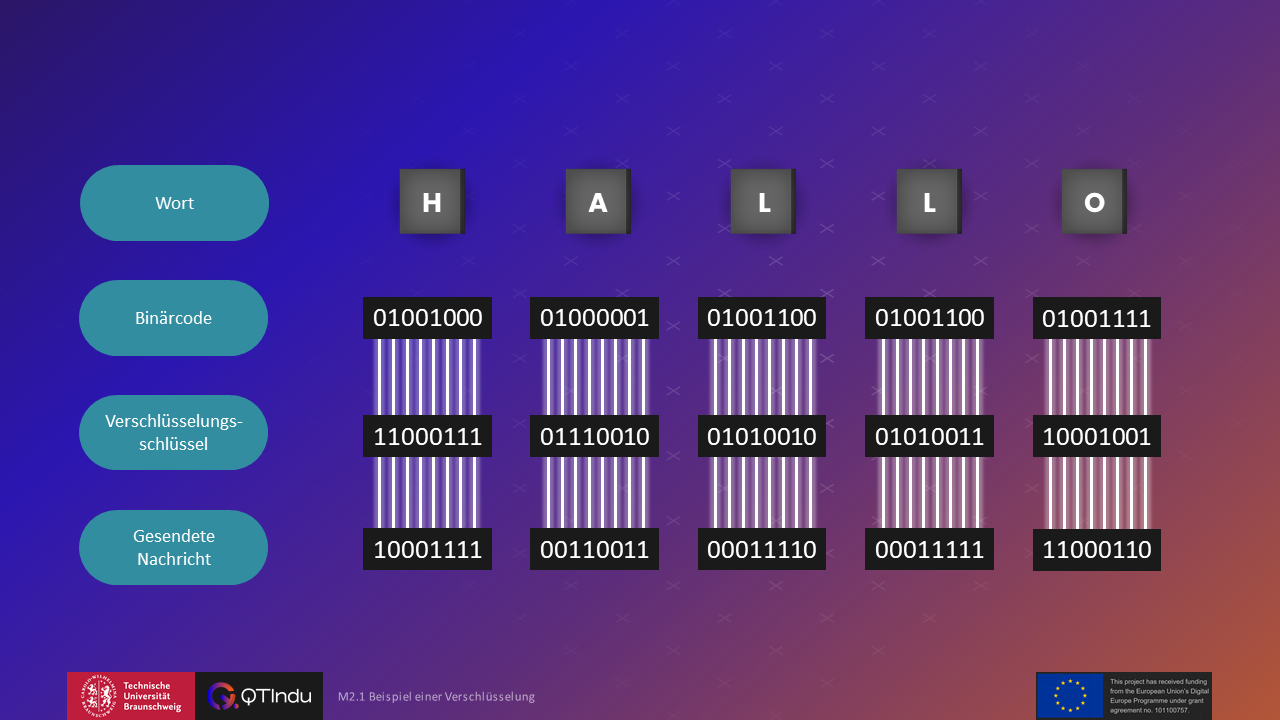

Beliebige Informationen – seien es Buchstaben oder Zahlen – lassen sich als Abfolge von Binärwerten darstellen. Die ASCII-Binärdarstellung des Wortes „HALLO“ lautet beispielsweise:

01001000 01000001 01001100 01001100 01001111

Alice und Bob haben mittels QKD einen gemeinsamen Verschlüsselungsschlüssel geteilt, der in diesem Beispiel folgendermaßen lauten könnte:

11000111 01110010 01010010 01010011 10001001

Um die Nachricht zu verschlüsseln, bleibt in der resultierenden Binärfolge jedes Bit gleich, wenn der Schlüssel an der entsprechenden Stelle „0“ ist, und wird invertiert, wenn der Schlüssel „1“ ist.

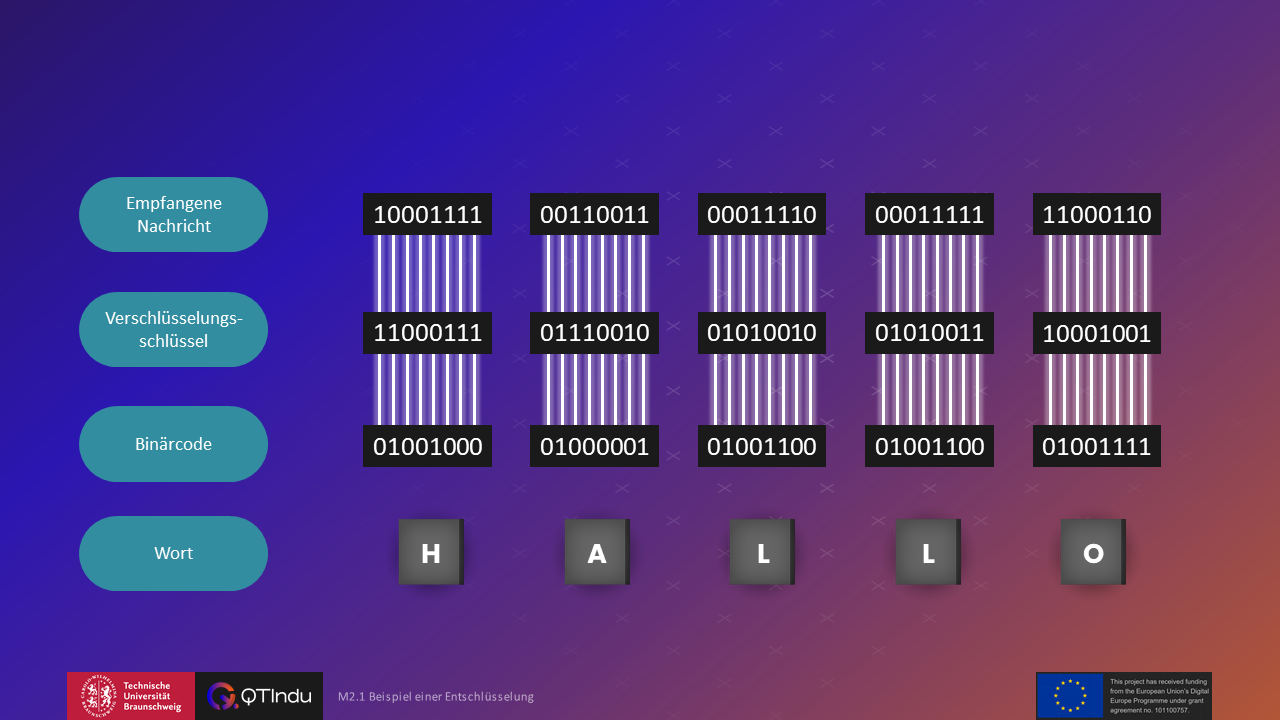

Bob entschlüsselt die empfangene, verschlüsselte Nachricht analog: Er vergleicht sie mit demselben Schlüssel und invertiert wieder jedes Bit, bei dem der Schlüssel „1“ ist. Dadurch kann er die ursprüngliche Nachricht rekonstruieren.

Diese Betrachtung zeigt, wie essentiell ein kryptografisch starker und sicher verteilter Schlüssel für den wirksamen Schutz einer Nachricht ist. Das BB84-Protokoll sowie weitere QKD-Verfahren widmen sich genau diesem Zweck: Sie stellen sicher, dass Alice und Bob einen Schlüssel generieren können, der von Unbefugten nicht mitgelesen werden kann, ohne dabei ihre Anwesenheit zu verraten.

Damit das BB84-Protokoll erfolgreich durchgeführt werden kann, benötigen Alice und Bob verschiedene Geräte. Im Folgenden finden Sie einen Überblick über den grundsätzlichen Aufbau sowie die wichtigsten Komponenten:

Schritt-für-Schritt: Ablauf einer Quantenschlüsselverteilung

Im Folgenden wird der Ablauf eines einfachen Schlüsselaustauschs zwischen Alice und Bob vorgestellt. Anschließend wird gezeigt, wie sich dieser Ablauf verändert, wenn die Lauscherin Eve (von „eavesdropper“) einen Angriff versucht.

Polarisation bezeichnet die Richtung der Wellenschwingung. In diesem Modul werden zwei Basen betrachtet: H/V und +/−, d. h. horizontal/vertikal sowie 45°/135°.

Präparation ist ein Vorgang, bei dem ein Quantenobjekt (z. B. ein Photon) in einen gewünschten Zustand versetzt wird. Wird ein Photon beispielsweise auf „horizontal polarisiert“ präpariert, geht es durch alle Filter, die horizontal polarisierte Photonen passieren lassen. Wichtig ist hierbei, dass Präparation etwas anderes als Messung ist. Wird ein Photon an einem Strahlteiler reflektiert, bedeutet das nicht automatisch, dass es immer reflektiert wird – es handelt sich nicht um eine Präparation, sondern lediglich um eine Messung dieser einzelnen Interaktion.

Im hier beschriebenen „einfachen“ Beispiel kennt Bob die Polarisationsbasis, die Alice gewählt hat. In der Praxis (und im eigentlichen BB84-Protokoll) ist das jedoch nicht der Fall. Bob muss eine zufällige Basiswahl vornehmen, was den Kern der Sicherheit des Protokolls ausmacht.

Mit diesem Überblick über die benötigten Geräte, den Aufbau und die ersten Schritte im Schlüsselaustausch haben Sie eine Grundlage, um den weiteren Verlauf der Quantenschlüsselverteilung und mögliche Lauschangriffe zu verstehen.

Im nächsten Video betrachten wir den Fall, dass Alice und Bob bei der Schlüsselverteilung nicht wissen, welche Polarisationsbasis der jeweils andere gewählt hat:

Wenn Alice und Bob unterschiedliche Basen benutzen, so verwerfen sie die Bitwerte. Doch warum müssen die Polarisationsbasen übereinstimmen? Warum werden Werte mit unterschiedlichen Basen gestrichen?

Superposition ist ein wichtiges Phänomen. Sie beschreibt im Kontext der Quantenphysik sowie der Quantentechnologien mehrere klassische Zustände gleichzeitig und damit die Wahrscheinlichkeitsverteilung der möglichen Ergebnisse einer Messung. Erst eine Messung legt das Photon auf einen bestimmten messbaren Wert fest. Ein Quantenbit (Qubit) kann sich in einer Überlagerung verschiedener klassischer Zustände (0 und 1) befinden. Dies unterscheidet es von klassischen Bits und ermöglicht komplexe sowie sichere Übertragungsmethoden.

Komplementarität ist ein vielschichtiger Begriff. Im Moment wird hier nur ein Teilaspekt betrachtet. H/V und +/− sind komplementäre Observablen. Ist ein Photon eindeutig in der einen Basis präpariert, so ist eine Messung in der anderen Basis zufallsbestimmt. Die Ergebnisse sind in diesem Fall wertlos, da sie nicht dem präparierten Wert entsprechen, sondern ein zufälliges Resultat darstellen. Aus diesem Grund verwerfen Alice und Bob jene Werte in denen die Polarisationsbasen nicht übereinstimmen.

In der Praxis treffen Alice und Bob jedoch noch auf ein weiteres Hindernis: Eve, die Lauscherin. Sie versucht, die Kommunikation zwischen Alice und Bob abzuhören. Wie sich QKD gegen Lauschangriffe absichert, wird in den folgenden Abschnitten erläutert:

In der Quantenphysik ist es unmöglich, einen Quantenzustand exakt zu kopieren. Diese Eigenschaft wird oft mit dem Versuch verglichen, ein einzigartiges Gemälde originalgetreu zu duplizieren – jeder Versuch scheitert oder verändert das Original. Daraus folgt, dass auch die Lauscherin, Eve, nicht in der Lage ist, unbemerkt Backups der Quantenzustände zu erstellen, da jede Messung zwangsläufig Einfluss auf die Photonen hat und somit entdeckt werden kann.

Innerhalb des BB84-Protokolls spielt eine Fehlerrate von 25 Prozent eine wesentliche Rolle bei der Erkennung eines Lauschangriffs. Da Alice und Bob ihre Polarisationsbasen zufällig wählen, kommt es in der Hälfte der Fälle (50%) zu einer abweichenden Basiswahl, wenn Eve versucht, die Photonen mitzulesen. Misst Eve in diesen Fällen in einer falschen Basis, so präpariert sie danach das Photon für Bob auch in der falschen Basis. Aufgrund der Komplementarität kommt es bei Bob in 50 Prozent der Fälle zu einem fehlerhaften Messergebnis. Das heißt, 50 Prozent von 50 Prozent der Fälle führen zu einem Fehler. Die Fehlerwahrscheinlichkeit beträgt somit 25 Prozent, was einen signifikanten Anteil der übertragenen Bits betrifft und auf einen verdächtigen Eingriff hinweist.

Zusammenfassung und Vorteile des BB84-Protokolls:

- Detektion von Lauschangriffen:

Jeder Abhörversuch verändert den Quantenzustand. Bei zu vielen Abweichungen im späteren Bitvergleich erkennen Alice und Bob einen Angriff und können den kompromittierten Schlüssel verwerfen.

- Keine direkte Übertragung des Schlüssels:

Alice und Bob senden niemals den vollständigen Schlüssel selbst, sondern teilen nur Informationen zu den Messbasen. So bleibt der Schlüssel stets geheim.

- Physikalische Sicherheit statt Rechenkomplexität:

Im Gegensatz zu klassischen Methoden, die auf komplexen mathematischen Problemen beruhen und durch höhere Rechenleistung angreifbar werden könnten, nutzt BB84 fundamentale Gesetze der Quantenphysik.

- Zukunftssichere Lösung:

Da BB84 nicht von rechenbasierten Sicherheitsmodellen abhängt, ist es auch langfristig resistent, beispielsweise gegen Quantencomputer.

Das letzte Video hat das ursprüngliche BB84-Protokoll anschaulich beschrieben. Durch die Kombination von zufälligen Basiswahlen, dem No-Cloning-Theorem und dem nachträglichen Abgleich ihrer Messungen besitzt BB84 einen Mechanismus, mit dem sich ein sicherer Schlüssel erzeugen und mögliche Lauscher eindeutig identifizieren lassen.

Aufgaben:

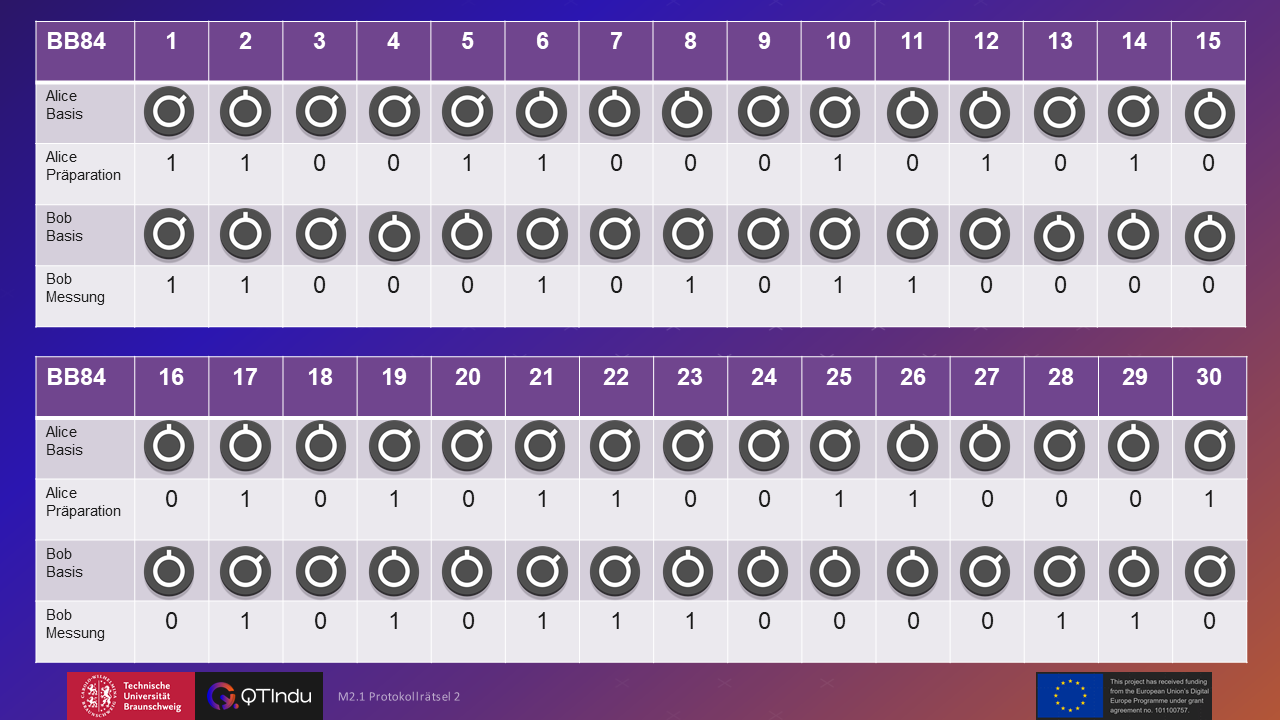

Aufgabe:

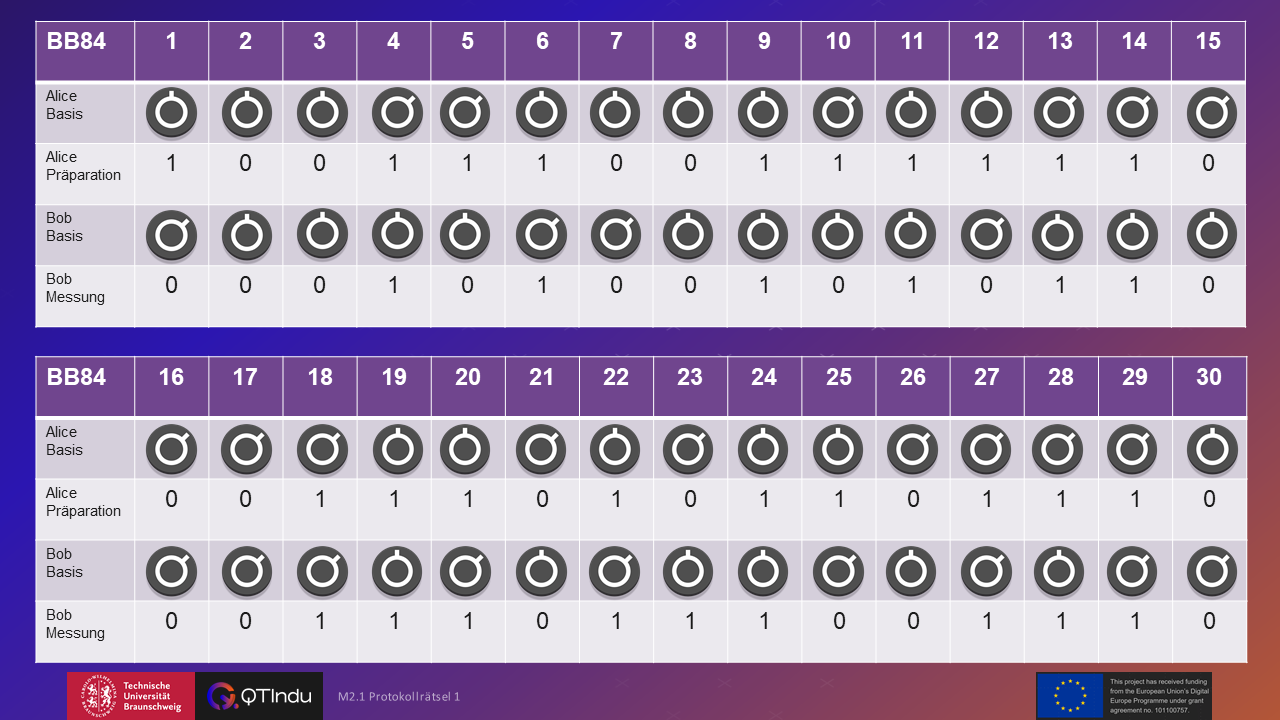

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.

Aufgabe:

Die Abbildung zeigt einen Ausschnitt der Kommunikation zwischen Alice und Bob. Analysiere, ob ein Lauschangriff stattgefunden hat. Falls nicht, gib den aus der Abbildung extrahierbaren Schlüssel an.